Niebezpiecznik

Architektura nadzoru: czyli jak wojownik IT włącza drukarki w system obrony zgodny z NIS2, DORA i zasadami cyberdojo

Autor: redakcja

Najświeższe artykuły, newslettery i podcasty zebrane w jednym miejscu. Codziennie rano, idealne do porannej kawy.

Niebezpiecznik

Autor: redakcja

Askomputer

Autor: Daniel Nowak

Kompletny przewodnik techniczny po czterech krytycznych podatnościach jądra Linux — historia odkrycia, mechanizmy eksploitacji, przykłady ataków, łatki bezpieczeństwa i rekomendacje dla administratorów i deweloperów. W świecie bezpieczeństwa systemów oper...

Architecture Weekly

Autor: Oskar Dudycz

On why domain experts can be wrong but LLMs can't replace them. And why we shouldn't drop collaboration

Fullstack Pulse

Autor: Aleksander Patschek

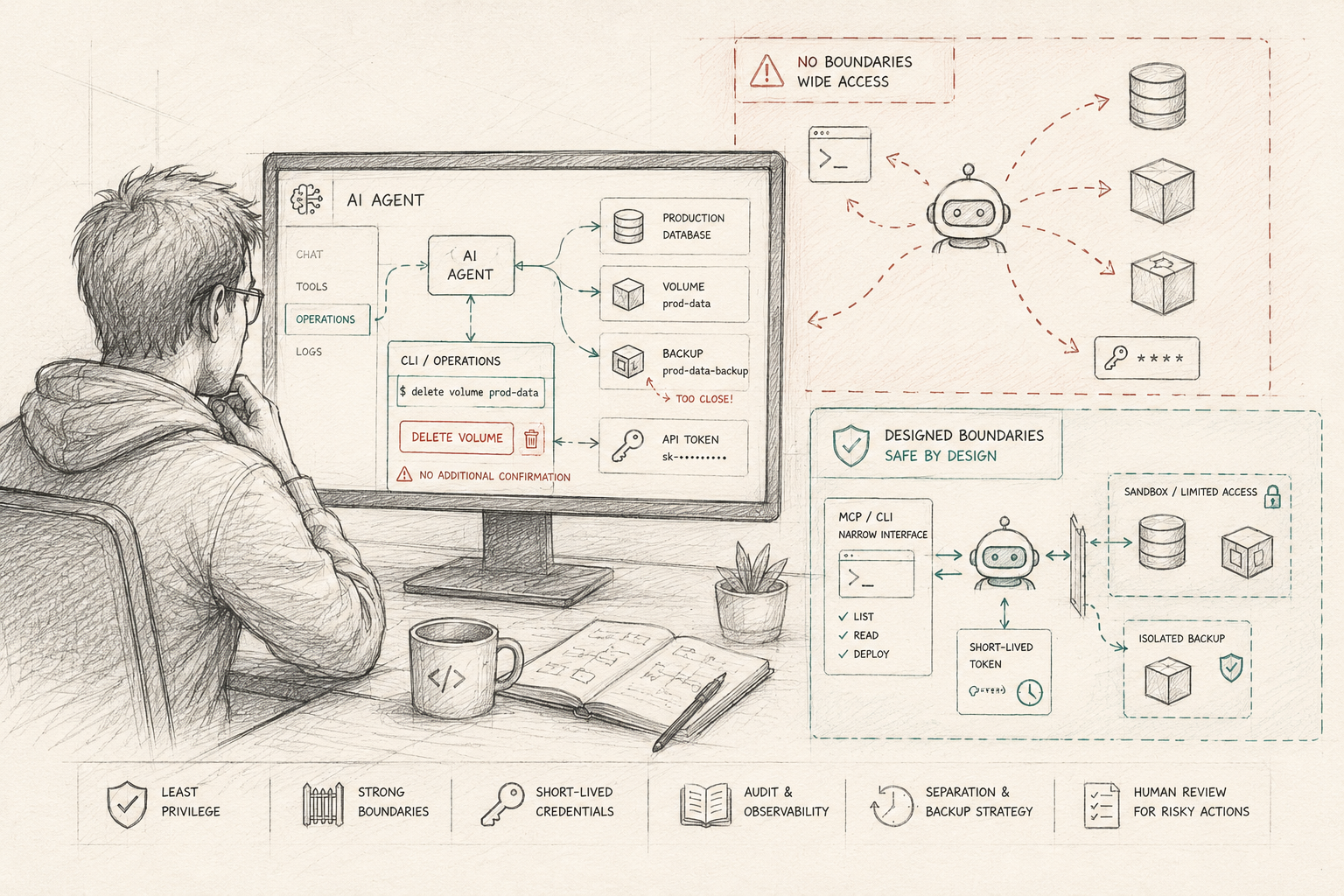

O tym, dlaczego instrukcje dla AI nie są zabezpieczeniem i jak projektować realne granice dostępu